Experiencia interactiva de inteligencia sobre amenazas

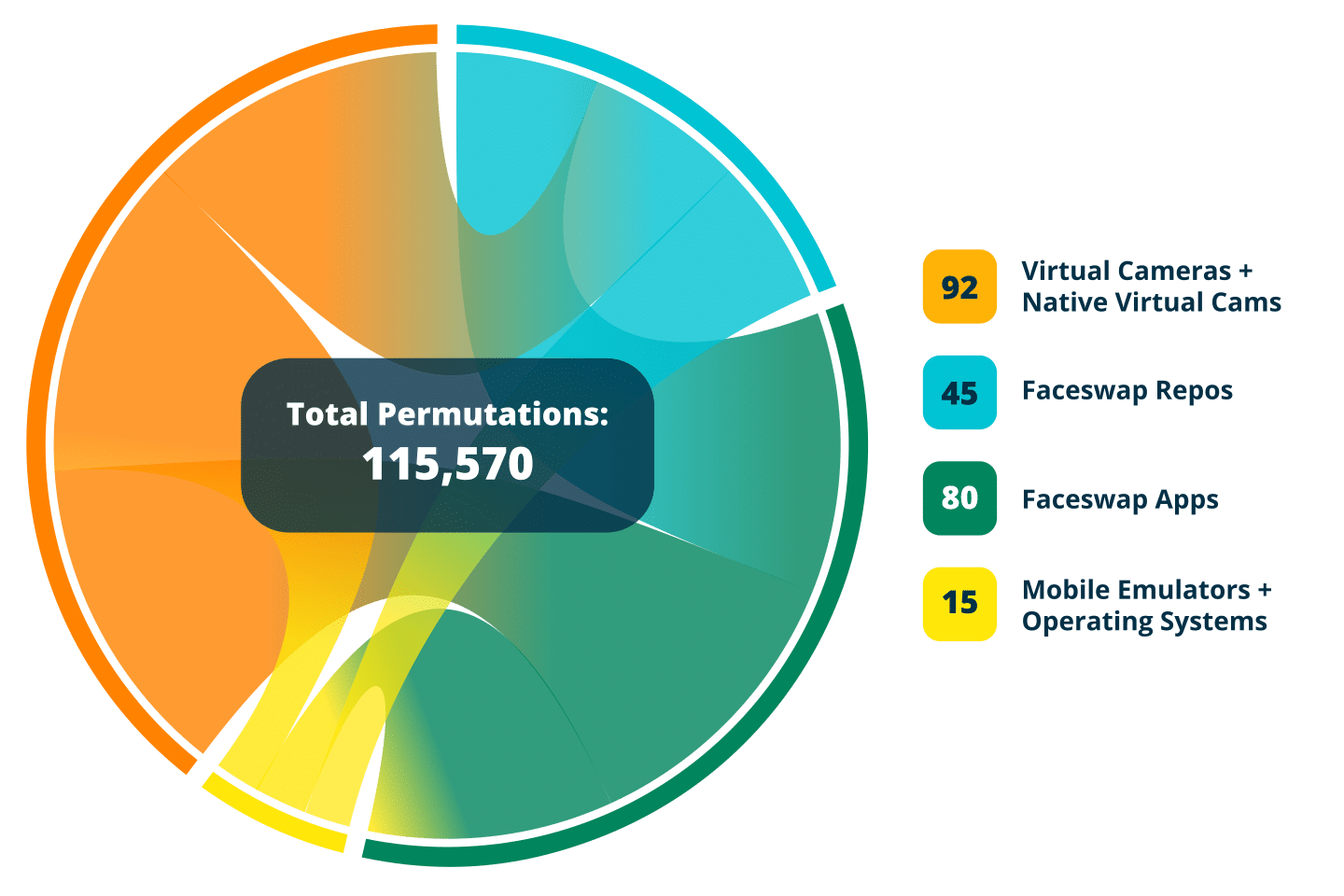

Explore esta experiencia interactiva de inteligencia sobre amenazas: una inmersión dinámica y visual en el cambiante mundo de las amenazas a la identidad remota y las defensas creadas para detenerlas. Desde intercambios de rostros y emuladores móviles hasta cámaras virtuales y ataques de inyección, descubrirá cómo las herramientas modernas se combinan en más de 100 000 permutaciones de ataques únicas y cómo la verificación en tiempo real con Flashmark™ challenge-response ayuda a detectarlas y defenderse de ellas. Obtenga claridad, información y un nuevo nivel de visibilidad sobre las amenazas a las que se enfrentan sus sistemas de autenticación.

Watch The Video: Explore Threats and Defenses Against Them

Tabla de combinaciones y permutaciones de amenazas

Explorador interactivo de vectores de ataque de inteligencia sobre amenazas

¿Pueden sus métodos de verificación hacer frente al panorama de amenazas en constante cambio?

Esta experiencia interactiva mapea la superficie de ataque completa, examinando cómo los actores maliciosos modernos despliegan ataques de inyección digital, aprendizaje automático adversario, deepfakes en tiempo real, técnicas de repetición y mucho más. Cada vector de amenaza y punto de contacto del usuario representa una vulnerabilidad potencial que requiere contramedidas específicas.

Nuestro explorador interactivo desglosa el ciclo de vida completo del ataque, mostrándole exactamente dónde existen vulnerabilidades y cómo las explotan los atacantes.

De confianza

LAS CERTIFICACIONES IMPORTAN.

- eIDAS Nivel de garantía Alto

- ISO/IEC 30107-3

- SOC 2 Tipo II

- Proveedor certificado de G-Cloud

- Reserva Federal Proveedor de Mitigación SIF

- iBeta

- iRAP

- Laboratorio Nacional de Física del Reino Unido (NPL)