ประสบการณ์การข่าวกรองภัยคุกคามแบบโต้ตอบ

สำรวจประสบการณ์ข่าวกรองภัยคุกคามแบบอินเทอร์แอ็กทีฟนี้: การเจาะลึกแบบไดนามิกและเห็นภาพได้ชัดเจนเกี่ยวกับโลกที่เปลี่ยนแปลงไปของภัยคุกคามการระบุตัวตนระยะไกลและระบบป้องกันที่สร้างขึ้นเพื่อหยุดยั้งภัยคุกคามเหล่านั้น ตั้งแต่การสลับใบหน้าและการจำลองมือถือ ไปจนถึงกล้องเสมือนจริงและการโจมตีแบบแทรกข้อมูล คุณจะได้ค้นพบว่าเครื่องมือสมัยใหม่ผสานรวมกันอย่างไรจนเกิดเป็นรูปแบบการโจมตีที่ไม่ซ้ำกันกว่า 100,000 รูปแบบ และการตรวจสอบแบบเรียลไทม์ด้วย Flashmark™ challenge-response ช่วยตรวจจับและป้องกันภัยคุกคามเหล่านั้นได้อย่างไร รับความชัดเจน ข้อมูลเชิงลึก และระดับการมองเห็นใหม่เกี่ยวกับภัยคุกคามที่ระบบการตรวจสอบสิทธิ์ของคุณเผชิญอยู่

Watch The Video: Explore Threats and Defenses Against Them

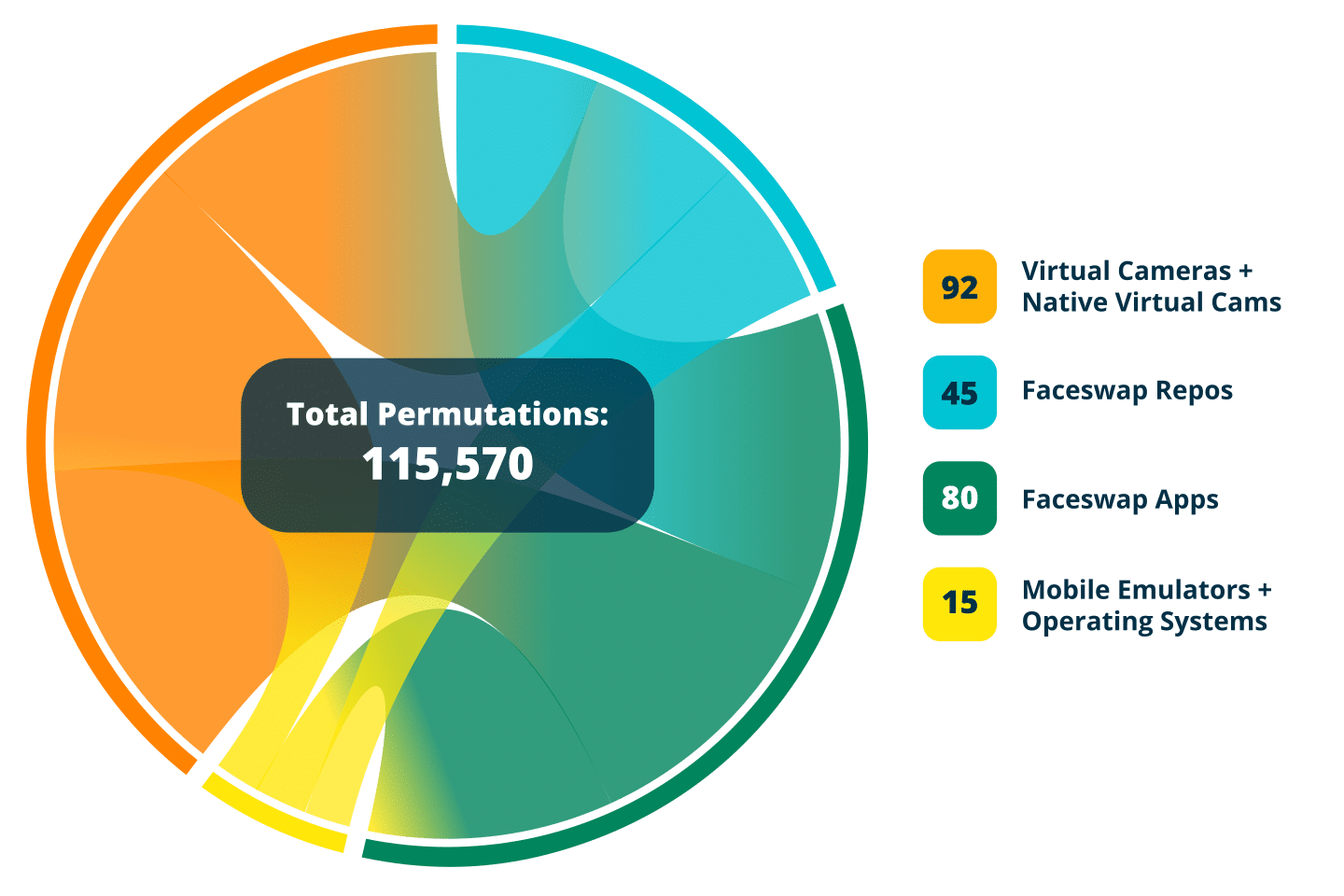

แผนภูมิการรวมและการเรียงสับเปลี่ยนของภัยคุกคาม

เครื่องมือสำรวจเวกเตอร์การโจมตีแบบโต้ตอบสำหรับข่าวกรองภัยคุกคาม

วิธีการตรวจสอบของคุณสามารถรับมือกับภัยคุกคามที่เปลี่ยนแปลงอย่างรวดเร็วได้หรือไม่?

ประสบการณ์เชิงโต้ตอบนี้แสดงแผนผังพื้นผิวการโจมตีทั้งหมด โดยตรวจสอบว่าผู้คุกคามสมัยใหม่ใช้ การโจมตีแบบแทรกข้อมูลดิจิทัล การเรียนรู้ของเครื่องจักรที่เป็นปฏิปักษ์ การสร้างภาพปลอมแบบเรียลไทม์ เทคนิคการเล่นซ้ำ และอื่นๆ อย่างไร เวกเตอร์ภัยคุกคามและจุดสัมผัสของผู้ใช้แต่ละจุดแสดงถึงช่องโหว่ที่อาจเกิดขึ้น ซึ่งต้องใช้มาตรการรับมือเฉพาะ

เครื่องมือสำรวจแบบโต้ตอบของเราแบ่งวงจรการโจมตีทั้งหมด โดยแสดงให้คุณเห็นว่าช่องโหว่อยู่ที่ใด และผู้โจมตีใช้ประโยชน์จากช่องโหว่เหล่านั้นอย่างไร

ได้รับความไว้วางใจจาก

การรับรองมีความสําคัญ

- ระดับการประกัน eIDAS สูง

- มาตรฐาน ISO/IEC 30107-3

- SOC 2 ประเภท II

- ซัพพลายเออร์ G-Cloud ที่ผ่านการรับรอง

- ผู้ให้บริการบรรเทาผลกระทบ SIF ของธนาคารกลางสหรัฐ

- ไอเบต้า

- ไอแรป

- ห้องปฏิบัติการทางกายภาพแห่งชาติสหราชอาณาจักร (NPL)