Trải nghiệm tình báo mối đe dọa tương tác

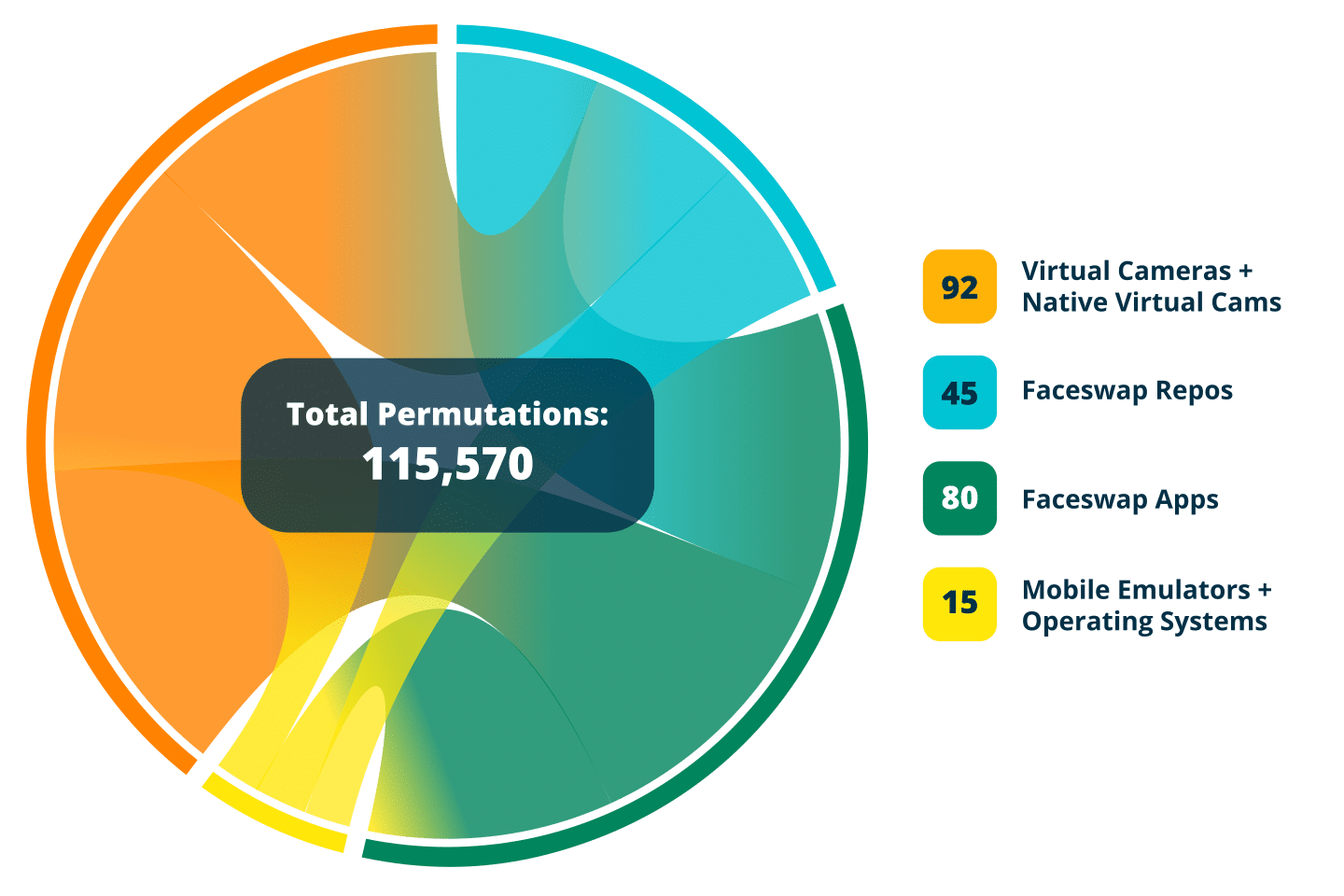

Khám phá Trải nghiệm Tình báo Mối đe dọa Tương tác này: một cái nhìn sâu sắc, trực quan về thế giới đang phát triển của các mối đe dọa danh tính từ xa và các biện pháp phòng thủ được xây dựng để ngăn chặn chúng. Từ việc hoán đổi khuôn mặt và trình giả lập di động đến camera ảo và các cuộc tấn công chèn mã, bạn sẽ khám phá cách các công cụ hiện đại kết hợp thành hơn 100.000 biến thể tấn công độc đáo, và cách xác minh thời gian thực với phản hồi thử thách Flashmark™ giúp phát hiện và phòng chống chúng. Có được sự rõ ràng, hiểu biết sâu sắc và mức độ hiển thị mới về các mối đe dọa mà hệ thống xác thực của bạn đang phải đối mặt.

Watch The Video: Explore Threats and Defenses Against Them

Biểu đồ kết hợp và hoán vị mối đe dọa

Công cụ khám phá vectơ tấn công tương tác của thông tin tình báo về mối đe dọa

Liệu các phương pháp xác thực của bạn có thể đáp ứng được bối cảnh mối đe dọa thay đổi nhanh chóng này?

Trải nghiệm tương tác này lập bản đồ toàn bộ bề mặt tấn công, xem xét cách các tác nhân đe dọa hiện đại triển khai các cuộc tấn công chèn kỹ thuật số , học máy đối kháng, deepfake thời gian thực, kỹ thuật phát lại, v.v. Mỗi vectơ đe dọa và điểm tiếp xúc của người dùng đại diện cho một lỗ hổng tiềm tàng cần các biện pháp đối phó cụ thể.

Trình khám phá tương tác của chúng tôi phân tích toàn bộ vòng đời tấn công, cho bạn thấy chính xác lỗ hổng tồn tại ở đâu và kẻ tấn công khai thác chúng như thế nào.

Được tin cậy bởi

CHỨNG NHẬN QUAN TRỌNG.

- Mức độ đảm bảo eIDAS cao

- ISO/IEC 30107-3

- SOC 2 Loại II

- Nhà cung cấp G-Cloud được chứng nhận

- Nhà cung cấp dịch vụ giảm thiểu SIF của Cục Dự trữ Liên bang

- iBeta

- iRAP

- Phòng thí nghiệm Vật lý Quốc gia Vương quốc Anh (NPL)