Expérience interactive en matière de renseignement sur les menaces

Découvrez cette expérience interactive en matière de renseignements sur les menaces : une immersion dynamique et visuelle dans le monde en constante évolution des menaces liées à l'identité à distance et des défenses mises en place pour les contrer. Des échanges de visages et émulateurs mobiles aux caméras virtuelles et attaques par injection, vous découvrirez comment les outils modernes se combinent pour former plus de 100 000 permutations d'attaques uniques, et comment la vérification en temps réel avec Flashmark™ challenge-response aide à les détecter et à s'en défendre. Bénéficiez d'une vision claire, d'informations précises et d'un nouveau niveau de visibilité sur les menaces qui pèsent sur vos systèmes d'authentification.

Watch The Video: Explore Threats and Defenses Against Them

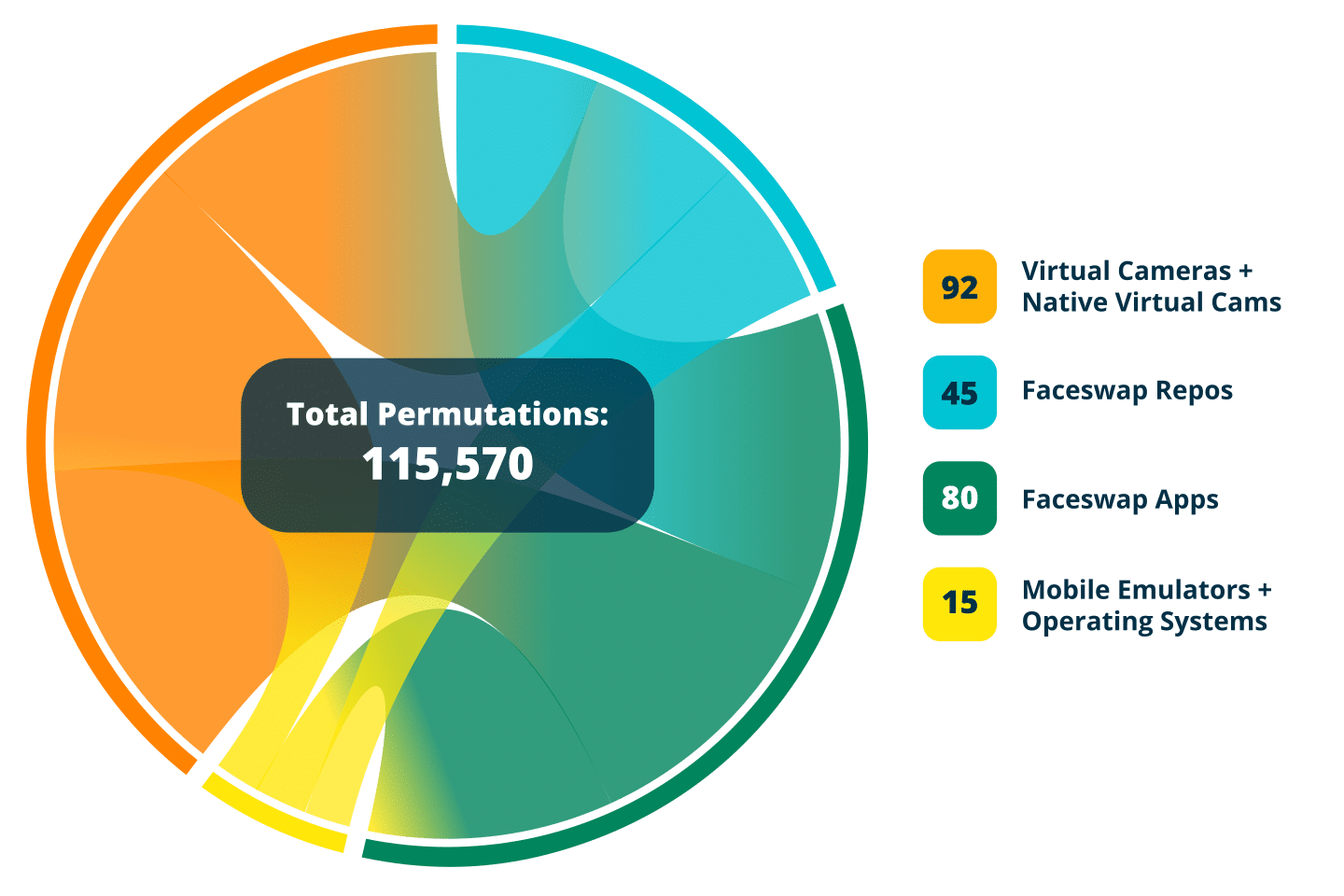

Tableau des combinaisons et des permutations de la menace

Explorateur interactif des vecteurs d'attaque pour les renseignements sur les menaces

Vos méthodes de vérification sont-elles capables de faire face à l'évolution rapide des menaces ?

Cette expérience interactive cartographie l'ensemble de la surface d'attaque, en examinant comment les acteurs malveillants modernes déploient des attaques par injection numérique, l'apprentissage automatique antagoniste, les deepfakes en temps réel, les techniques de relecture, etc. Chaque vecteur de menace et chaque point de contact utilisateur représente une vulnérabilité potentielle qui nécessite des contre-mesures spécifiques.

Notre explorateur interactif décompose le cycle de vie complet de l'attaque, vous montrant exactement où se trouvent les vulnérabilités et comment les attaquants les exploitent.

Confiance de la part de

LES CERTIFICATIONS SONT IMPORTANTES.

- Niveau d'assurance de l'eIDAS Élevé

- ISO/IEC 30107-3

- SOC 2 Type II

- Fournisseur certifié G-Cloud

- Fournisseur de services d'atténuation pour les FIS de la Réserve fédérale

- iBeta

- iRAP

- Laboratoire national de physique du Royaume-Uni (NPL)