Pengalaman Intelijen Ancaman Interaktif

Jelajahi Pengalaman Intelijen Ancaman Interaktif Ini: penyelaman mendalam yang dinamis dan visual ke dalam dunia ancaman identitas jarak jauh yang terus berkembang dan pertahanan yang dibangun untuk menghentikannya. Dari penggantian wajah dan emulator seluler hingga kamera virtual dan serangan injeksi, Anda akan mengungkap bagaimana alat modern menggabungkan diri menjadi lebih dari 100.000 kombinasi serangan unik, serta bagaimana verifikasi real-time dengan Flashmark™ challenge-response membantu mendeteksi dan melindungi dari ancaman tersebut. Dapatkan kejelasan, wawasan, dan tingkat visibilitas baru terhadap ancaman yang mengancam sistem otentikasi Anda.

Watch The Video: Explore Threats and Defenses Against Them

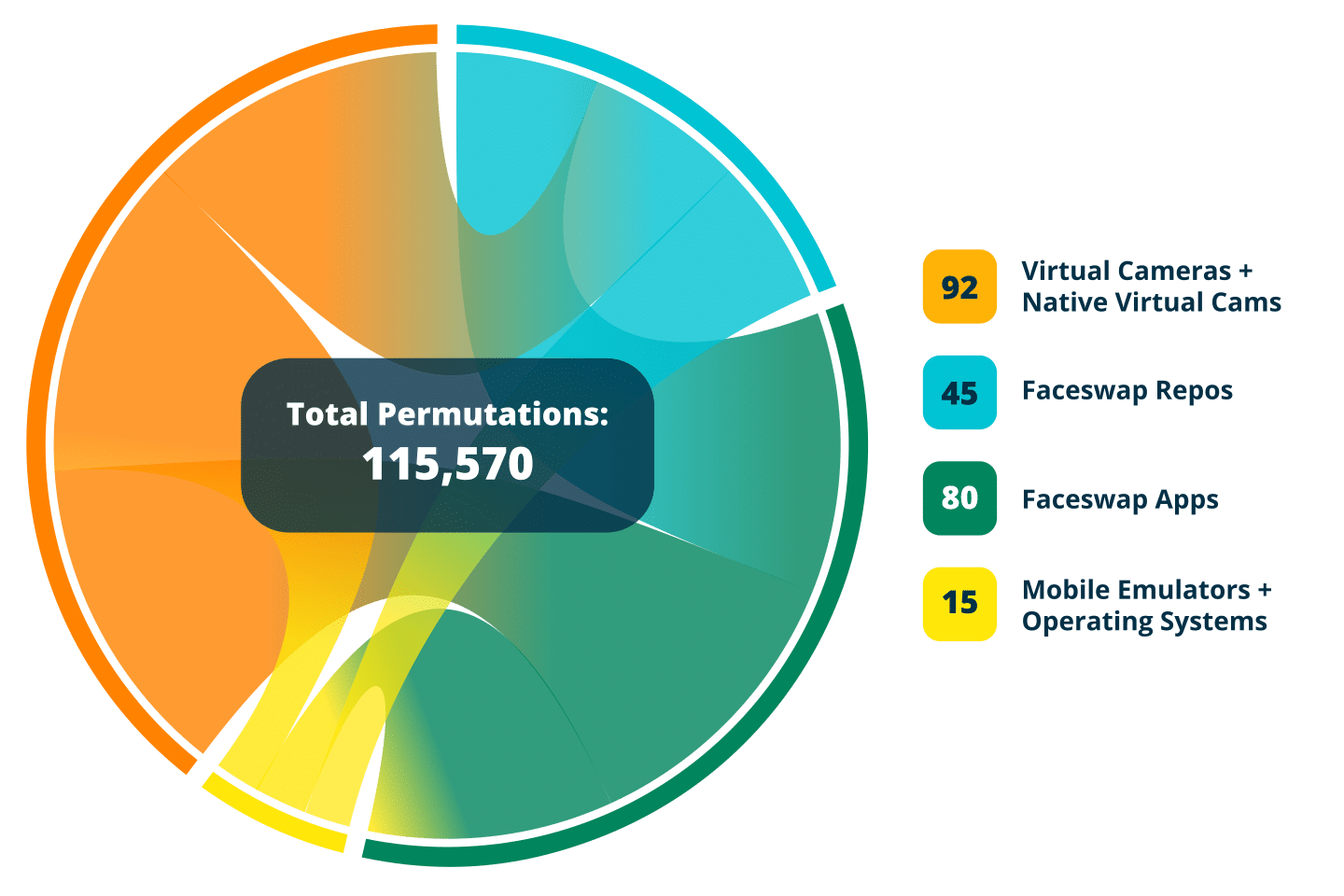

Bagan Kombinasi & Permutasi Ancaman

Alat Analisis Ancaman Interaktif untuk Eksplorasi Vektor Serangan

Apakah metode verifikasi Anda mampu menghadapi lanskap ancaman yang terus berubah dengan cepat?

Pengalaman interaktif ini memetakan seluruh permukaan serangan, menganalisis cara aktor ancaman modern menerapkan serangan injeksi digital, pembelajaran mesin adversarial, deepfake real-time, teknik replay, dan lainnya. Setiap vektor ancaman dan titik sentuh pengguna mewakili kerentanan potensial yang memerlukan tindakan pencegahan khusus.

Penjelajah interaktif kami menguraikan siklus hidup serangan secara lengkap, menunjukkan kepada Anda dengan tepat di mana kerentanan ada dan bagaimana penyerang mengeksploitasinya.

Dipercaya Oleh

SERTIFIKASI ITU PENTING.

- Tingkat Jaminan eIDAS Tinggi

- ISO/IEC 30107-3

- SOC 2 Tipe II

- Pemasok G-Cloud Bersertifikat

- Penyedia Mitigasi SIF Federal Reserve

- iBeta

- iRAP

- Laboratorium Fisik Nasional Inggris (NPL)