Experiência interactiva de informações sobre ameaças

Explore esta experiência interativa de inteligência contra ameaças: uma imersão dinâmica e visual no mundo em evolução das ameaças à identidade remota e nas defesas criadas para detê-las. De trocas de rosto e emuladores móveis a câmaras virtuais e ataques de injeção, descobrirá como as ferramentas modernas se combinam em mais de 100.000 permutações de ataques exclusivas e como a verificação em tempo real com o desafio-resposta Flashmark™ ajuda a detectá-las e a se defender contra elas. Obtenha clareza, insights e um novo nível de visibilidade sobre as ameaças que os seus sistemas de autenticação enfrentam.

Watch The Video: Explore Threats and Defenses Against Them

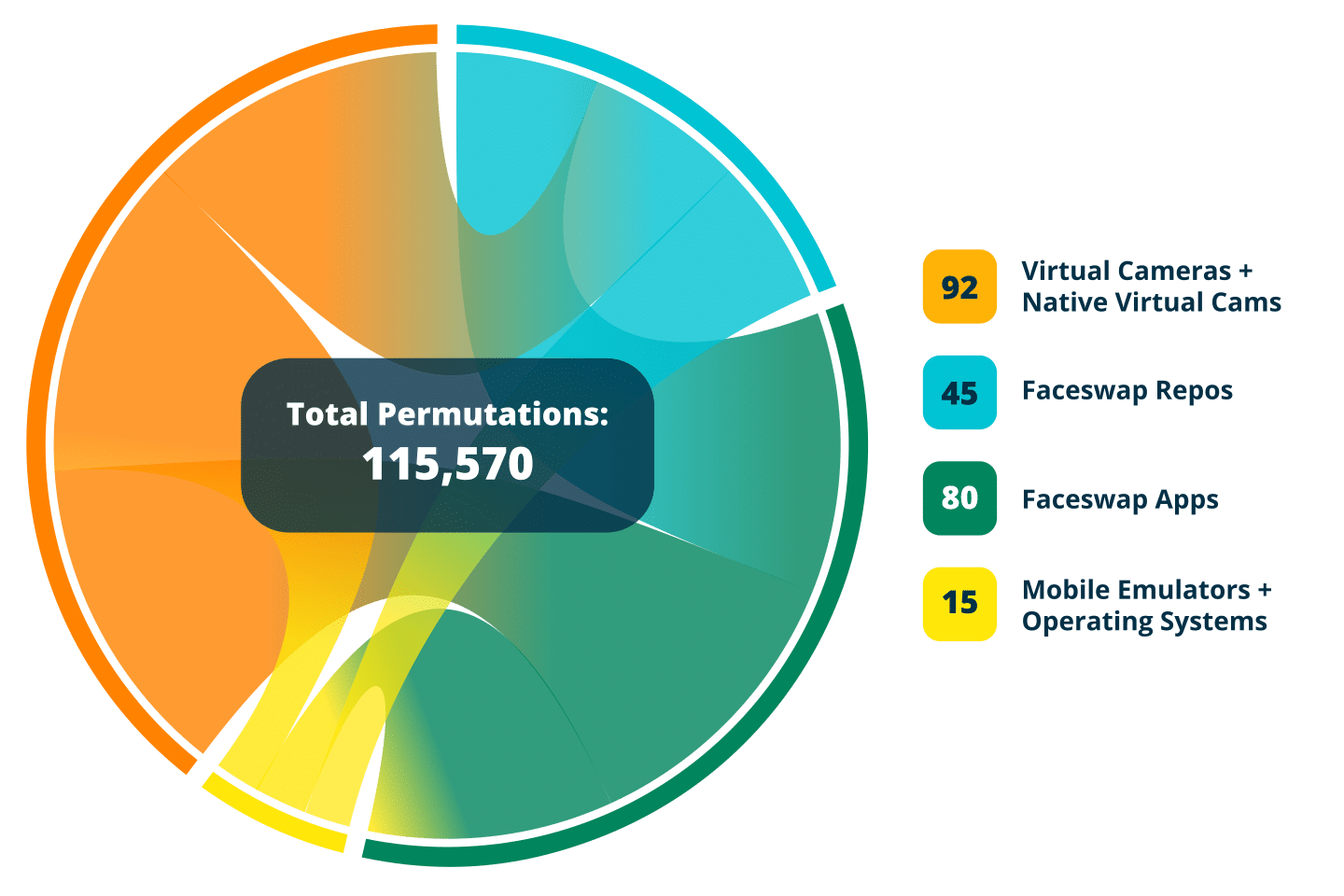

Gráfico de combinações e permutações de ameaças

Explorador interativo de vetores de ataque com inteligência contra ameaças

Os seus métodos de verificação conseguem acompanhar o cenário de ameaças em rápida mudança?

Esta experiência interativa mapeia toda a superfície de ataque, examinando como os agentes de ameaças modernos utilizam ataques de injeção digital, aprendizagem automática adversária, deepfakes em tempo real, técnicas de repetição e muito mais. Cada vetor de ameaça e ponto de contacto do utilizador representa uma vulnerabilidade potencial que requer contramedidas específicas.

O nosso explorador interativo decompõe todo o ciclo de vida do ataque, mostrando-lhe exatamente onde existem vulnerabilidades e como os atacantes as exploram.

Confiado por

AS CERTIFICAÇÕES SÃO IMPORTANTES.

- eIDAS Nível de garantia Elevado

- ISO/IEC 30107-3

- SOC 2 Tipo II

- Fornecedor certificado G-Cloud

- Provedor de Mitigação de SIF da Reserva Federal

- iBeta

- iRAP

- Laboratório Nacional de Física do Reino Unido (NPL)