Esperienza interattiva di intelligence sulle minacce

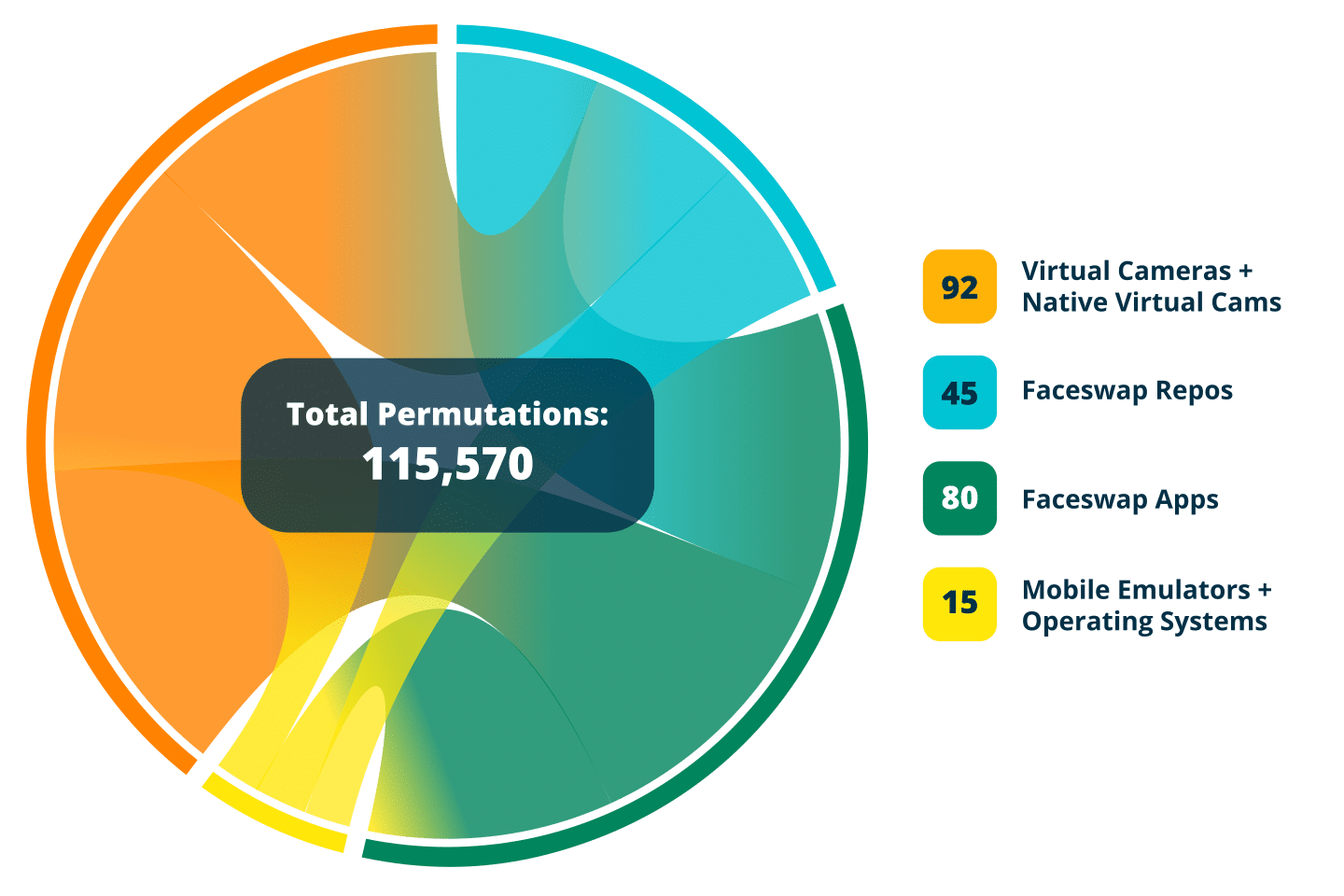

Esplora questa esperienza interattiva di Threat Intelligence: un'analisi dinamica e approfondita del mondo in continua evoluzione delle minacce all'identità remota e delle difese create per contrastarle. Dai face swap e dagli emulatori mobili alle telecamere virtuali e agli attacchi di iniezione, scoprirai come gli strumenti moderni si combinano in oltre 100.000 permutazioni di attacchi uniche e come la verifica in tempo reale con Flashmark™ challenge-response aiuta a rilevarli e a difendersi da essi. Ottieni chiarezza, approfondimenti e un nuovo livello di visibilità sulle minacce che incombono sui tuoi sistemi di autenticazione.

Watch The Video: Explore Threats and Defenses Against Them

Tabella delle combinazioni e permutazioni delle minacce

Explorer interattivo dei vettori di attacco per le informazioni sulle minacce

I vostri metodi di verifica sono in grado di resistere al panorama delle minacce in rapida evoluzione?

Questa esperienza interattiva mappa l'intera superficie di attacco, esaminando come i moderni autori delle minacce utilizzano attacchi di iniezione digitale, machine learning avversario, deepfake in tempo reale, tecniche di replay e altro ancora. Ogni vettore di minaccia e punto di contatto dell'utente rappresenta una potenziale vulnerabilità che richiede contromisure specifiche.

Il nostro explorer interattivo analizza l'intero ciclo di vita dell'attacco, mostrandovi esattamente dove esistono le vulnerabilità e come gli aggressori le sfruttano.

Fiducia da

LE CERTIFICAZIONI SONO IMPORTANTI.

- Livello di garanzia eIDAS Alto

- ISO/IEC 30107-3

- SOC 2 Tipo II

- Fornitore certificato G-Cloud

- Fornitore di mitigazione SIF della Federal Reserve

- iBeta

- iRAP

- Laboratorio nazionale di fisica del Regno Unito (NPL)