Experiência interativa de inteligência contra ameaças

Explore esta experiência interativa de inteligência contra ameaças: uma imersão dinâmica e visual no mundo em evolução das ameaças à identidade remota e nas defesas criadas para detê-las. De trocas de rosto e emuladores móveis a câmeras virtuais e ataques de injeção, você descobrirá como as ferramentas modernas se combinam em mais de 100.000 permutações de ataque exclusivas e como a verificação em tempo real com o desafio-resposta Flashmark™ ajuda a detectá-las e se defender contra elas. Obtenha clareza, insights e um novo nível de visibilidade sobre as ameaças que seus sistemas de autenticação enfrentam.

Watch The Video: Explore Threats and Defenses Against Them

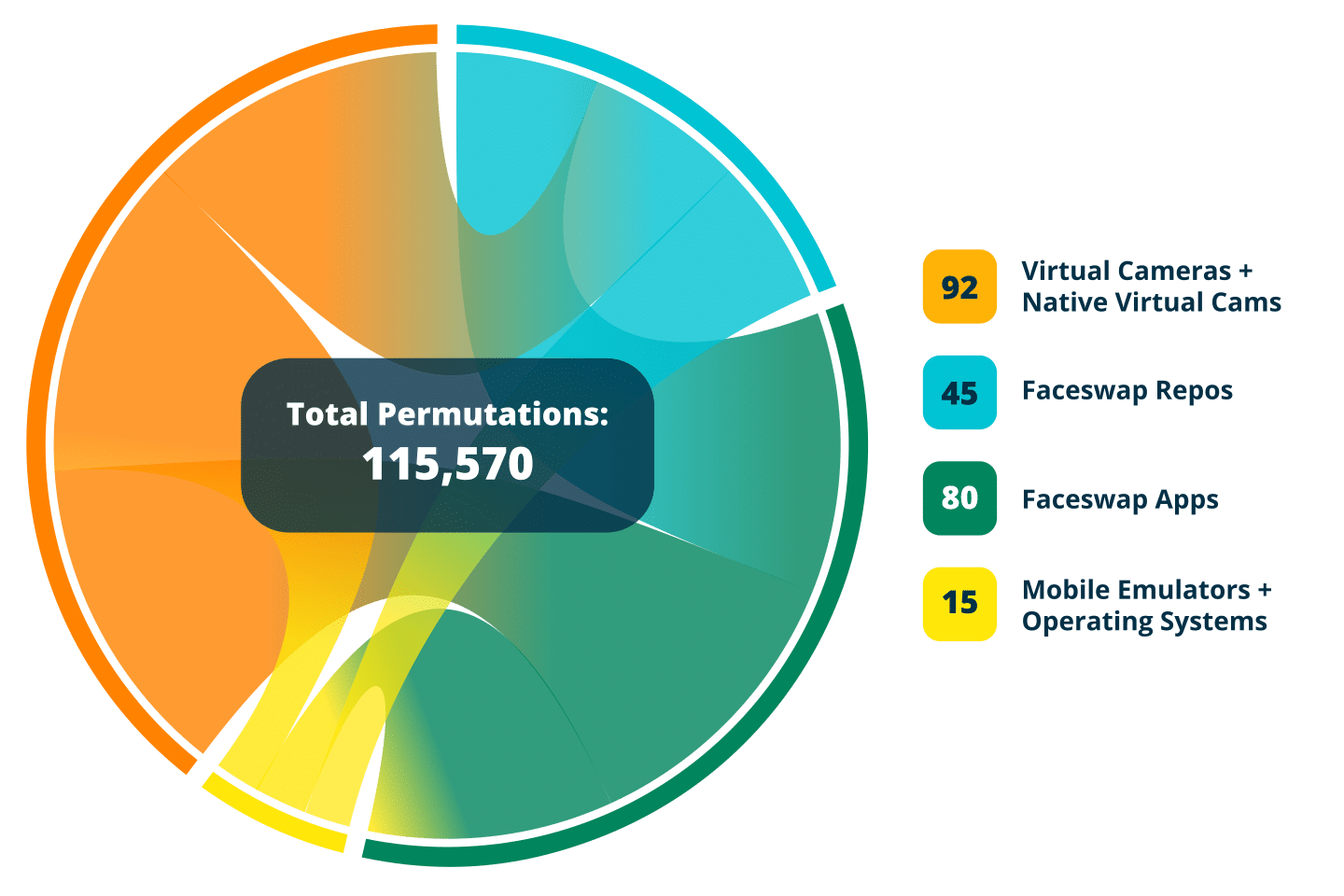

Gráfico de combinações e permutações de ameaças

Explorador interativo de vetores de ataque com inteligência contra ameaças

Os seus métodos de verificação conseguem acompanhar as rápidas mudanças no panorama das ameaças?

Esta experiência interativa mapeia toda a superfície de ataque, examinando como os agentes de ameaças modernos utilizam ataques de injeção digital, aprendizado de máquina adversário, deepfakes em tempo real, técnicas de repetição e muito mais. Cada vetor de ameaça e ponto de contato do usuário representa uma vulnerabilidade potencial que requer contramedidas específicas.

Nosso explorador interativo decompõe o ciclo de vida completo do ataque, mostrando exatamente onde existem vulnerabilidades e como os invasores as exploram.

Confiável por

AS CERTIFICAÇÕES SÃO IMPORTANTES.

- Nível de garantia eIDAS Alto

- ISO/IEC 30107-3

- SOC 2 Tipo II

- Fornecedor certificado do G-Cloud

- Provedor de Mitigação de SIF do Federal Reserve

- iBeta

- iRAP

- Laboratório Nacional de Física do Reino Unido (NPL)