2 juin 2023

Mela Abesamis s'est toujours considérée comme prudente en matière de cybersécurité. Elle connaissait bien les attaques par hameçonnage et autres tactiques de fraude courantes, et savait comment les repérer. Elle avait également l'habitude de recevoir de sa banque des codes de passe à usage unique (OTP), envoyés par SMS à son appareil mobile pour authentifier son identité.

Mais en décembre 2020, Mela a reçu un message de sa banque indiquant que 50 025 pesos philippins (environ 950 dollars) avaient été transférés de son compte à celui de Mark Nagoyo. C'est la première et unique indication qu'elle a reçue que de l'argent avait été transféré. Elle n'avait jamais entendu parler de Mark Nagoyo, n'avait certainement pas effectué le paiement et n'avait pas reçu de code d'accès à usage unique lors de la transaction.

Elle n'était pas la seule. Plus de 700 titulaires de comptes ont été touchés par la fraude. En philippin, le mot "nagoyo" signifie se moquer de quelqu'un.

Quatre personnes ont finalement été inculpées pour cette escroquerie. Les fraudeurs avaient utilisé une combinaison de techniques d'ingénierie sociale et d'hameçonnage pour obtenir les coordonnées bancaires et les numéros de téléphone portable de centaines de citoyens. Grâce à ces informations, ils ont pu intercepter les OTP par SMS et vider les comptes bancaires des citoyens.

La banque a remboursé les montants concernés, mais cela n'a pas totalement compensé l'expérience traumatisante vécue par les victimes.

Authentification par OTP : Quel est le problème ?

Ce n'est qu'un exemple parmi d'autres de la manière dont la compromission de l'authentification OTP devient de moins en moins un défi pour des pirates de plus en plus sophistiqués. Il semblerait que l'authentification OTP ne soit plus adaptée en tant que méthode de sécurité. Pourtant, elle reste un processus de vérification courant pour les organisations du monde entier.

Cet article examine les risques de sécurité liés à l'authentification OTP. Il explique comment les pirates informatiques parviennent à compromettre le processus et propose des alternatives plus sûres et plus accessibles pour la vérification de l'identité.

Qu'est-ce que l'authentification OTP ?

Si vous avez déjà utilisé des services bancaires en ligne, il y a de fortes chances que vous ayez procédé à une authentification OTP.

Un OTP (One-Time Passcode) est un code généré par un ordinateur et délivré par courrier électronique, par SMS (Short Message Service) ou par un jeton matériel. Ce code sert à authentifier ou à vérifier que vous êtes bien la personne que vous prétendez être parce que vous êtes en possession de votre appareil.

Vous entrez ensuite le code de votre SMS dans le champ en ligne afin d'accéder à un site web ou à une application donné(e). Le code expire dans un délai limité.

L'authentification OTP est souvent utilisée comme méthode d'authentification multifactorielle (MFA). d'authentification multifactorielle (AMF) et répond aux exigences de l'UE en matière d'authentification. ce que vous avez d'assurance.

L'authentification multifactorielle requiert au moins deux des éléments suivants :

- Connaissance : quelque chose que seul l'utilisateur connaît - par exemple, un mot de passe ou un code PIN

- Possession : quelque chose que seul l'utilisateur possède - par exemple, un téléphone portable ou un jeton.

- Inhérence : quelque chose que l'utilisateur est - par exemple, une donnée biométrique

Les deux facteurs doivent également être indépendants l'un de l'autre. L'objectif est de rendre plus difficile l'accès d'une personne autorisée à un compte par le biais d'une sécurité à plusieurs niveaux.

Dans le cas des OTP, l'optionce que vous avez est votre appareil mobile.

Les principaux types d'authentification OTP :

- Authentification par SMS OTP : Un code d'accès à usage unique est envoyé à votre appareil mobile par message texte.

- TOTP (Time-Based One-Time Passcode) : Il vous est demandé d'ouvrir une application d'authentification dans laquelle vous trouverez un code d'accès. Vous disposez de 30 à 60 secondes pour saisir le code dans le site web, l'application ou le portail auquel vous essayez d'accéder avant qu'il n'expire.

- Jetons matériels : Un dispositif physique (pas un téléphone portable) affiche un code d'accès à usage unique qui vous permet d'accéder à un site web, une application ou un portail.

Quels sont les risques de sécurité liés à l'authentification par OTP ?

Le problème fondamental de l'authentification par OTP est qu'elle ne répond qu'à l'objectif de l'authentification. ce que vous avez de l'authentification (également connu sous le nom de facteur de possession). Ce que vous possédez - qu'il s'agisse de votre téléphone portable ou d'un jeton matériel - peut être perdu, volé ou compromis.

Risques de sécurité liés à l'authentification OTP par SMS

Comme l'a montré l'affaire des Philippines, les pirates n'ont pas besoin de voler votre téléphone portable pour compromettre l'authentification par SMS OTP. En fait, ils n'ont pas besoin d'être près de vous.

Les messages textuels ne sont pas cryptés et sont liés à votre numéro de téléphone plutôt qu'à un appareil spécifique. Vous trouverez ci-dessous deux types d'attaques courantes qui permettent aux pirates d'intercepter l'authentification OTP par SMS :

- Échange de cartes SIM. L'escroc recueille les données personnelles de la victime, soit par hameçonnage, soit par ingénierie sociale. Il utilise ces informations pour convaincre l'opérateur téléphonique de transférer le numéro sur son appareil. Le SMS OTP est alors envoyé à l'attaquant, ce qui lui permet de vérifier et de terminer l'activité.

- La faille SS7. Le SS7 (Signaling System No. 7) est un protocole qui facilite toutes les activités de téléphonie mobile, y compris les messages SMS. Le problème est qu'il comporte un défaut de conception qui permet aux pirates d'intercepter les appels et les SMS.

Lorsque le protocole SS7 d'un fournisseur de réseau mobile est compromis, les pirates ont accès à une multitude de données personnelles des utilisateurs. Ils peuvent notamment intercepter les messages SMS et les appels téléphoniques.

Cela leur permet non seulement d'authentifier des activités frauduleuses à l'aide d'OTP, mais aussi de le faire à grande échelle.

En Allemagne, en 2017, des fraudeurs ont compromis le protocole SS7 de 02 Telefonica et intercepté des OTP par SMS.. Cela a conduit à un nombre non divulgué de détenteurs de comptes bancaires à voir des fonds retirés de leurs comptes.

Risques de sécurité liés à l'authentification TOTP

L'authentification TOTP et l'authentification basée sur une application offrent plus de sécurité que leur équivalent par SMS. Le fait que l'OTP change constamment et qu'il ne soit pas lié à votre numéro de téléphone rend la compromission plus difficile pour les attaquants.

Cela dit, l'authentification TOTP n'est pas entièrement exempte de défauts. Par exemple :

- Vulnérabilité des appareils. L'authentification TOTP ne répond toujours qu'aux ce que vous avez d'authentification. Quel que soit le degré de cryptage de l'OTP, votre appareil peut en réalité être en danger. Les appareils mobiles peuvent être perdus ou volés.

On peut donc se demander si l'authentification OTP peut réellement être classée dans la catégorie de l'AMF. Si un pirate vole votre téléphone portable, effectue une activité (comme un paiement en ligne), puis utilise votre application TOTP authenticator pour l'autoriser, peut-on vraiment dire qu'il a utilisé des facteurs multiples ? Après tout, tout s'est passé sur le même appareil.

D'autre part, l'authentification faciale l'authentification faciale iProov est hors bande - a type de méthode d'authentification La technologie iProov suppose que l'appareil a été compromis et l'authentification est donc traitée de manière sécurisée et privée dans le nuage. Une authentification iProov est donc indépendante de l'appareil utilisé. Même si un acteur malveillant avait un accès total à l'appareil d'une autre personne, le processus d'authentification resterait sécurisé.

L'authentification par OTP offre-t-elle une expérience utilisateur dépassée ?

La pandémie mondiale a contraint de nombreuses personnes à mener leurs activités quotidiennes à distance. Cela a conduit à une demande croissante d'expériences utilisateur rapides, sans effort et inclusives.

Toutefois, l'expérience offerte par l'authentification OTP présente des lacunes. Nous allons les évoquer ici.

Processus actif

Dans ce sens, un processus actif signifie que l'utilisateur doit faire quelque chose pour que l'activité fonctionne. En ce qui concerne l'authentification OTP, il s'agit de récupérer son téléphone ou son jeton.

Cela peut être gênant. Il se peut que vous n'ayez pas votre appareil sur vous à tout moment. Vous devez donc aller le chercher pour terminer l'activité, ce qui ajoute de la friction à l'expérience de l'utilisateur.

C'est particulièrement le cas pour le TOTP. En raison du caractère urgent de ce processus de vérification, le code d'accès unique peut expirer avant que vous ne puissiez l'utiliser. Souvent, les utilisateurs sont tellement exaspérés par la procédure qu'ils abandonnent toute activité.

Dépendance à l'égard du signal téléphonique

L'authentification OTP repose sur l'hypothèse que vous disposez d'un signal téléphonique ou d'un accès à l'internet. Si ce n'est pas le cas, elle ne fonctionne pas. Avec l'OTP par SMS, l'absence de signal fort peut retarder le code d'accès, ce qui signifie que vous devez attendre pour effectuer l'opération.

Imaginons que vous vouliez acheter des billets d'avion de toute urgence ou qu'un membre de votre famille se trouve dans une situation délicate et ait besoin d'argent. Vous commencez la transaction en ligne et le SMS OTP vous est envoyé, mais vous n'avez pas de réseau téléphonique.

Vous ne recevez pas l'OTP et n'avez pas d'autre moyen d'effectuer l'achat ou de transférer les fonds pour aider le membre de votre famille.

Un manque d'inclusivité

Enfin, l'authentification OTP suppose à tort que tout le monde a accès à un appareil mobile. Ce n'est pas le cas pour tout le monde. La pandémie mondiale a contraint tout le monde - détenteurs de téléphones portables ou non - à fournir des services d'accès à distance.

Pourquoi la vérification biométrique est-elle une meilleure alternative à l'authentification par OTP ?

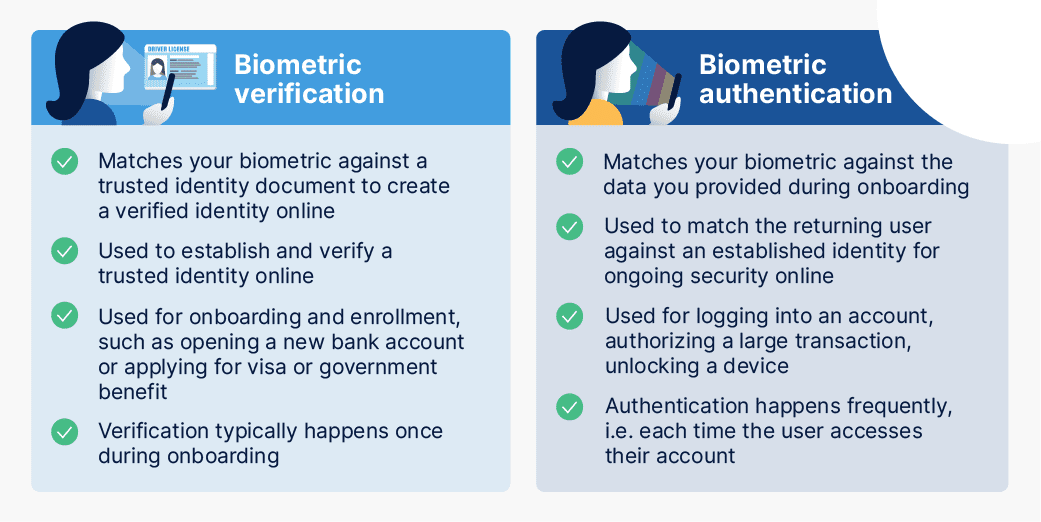

Alors que l'authentification OTP répond à la ce que vous avez d'authentification, la vérification biométrique utilise le facteur ce que vous êtes la vérification biométrique. Cela signifie qu'elle utilise vos caractéristiques inhérentes, telles que votre visage, pour vérifier votre identité.

Alors qu'un code d'accès unique peut être perdu ou volé, personne ne peut voler votre visage. C'est pourquoi l'authentification l'authentification biométrique peut offrir aux organisations une méthode plus sûre pour vérifier les utilisateurs par rapport à une pièce d'identité délivrée par le gouvernement (qui utilise généralement des photos du visage) pour les valider lors de l'intégration et de l'inscription. lors de l'intégration et de l'inscription.

Quel est le poids de l'authenticité par rapport à l'authentification par OTP ?

Comme indiqué précédemment, vos caractéristiques intrinsèques, comme votre visage, ne peuvent pas être volées. Mais elles peuvent être copiées. Les attaquants peuvent présenter un masque, une photo ou un enregistrement de la victime à la caméra pour falsifier le processus d'authentification.

C'est là qu'intervient la notion de "liveness". La détection du caractère vivant utilise la technologie biométrique pour vérifier qu'un utilisateur en ligne est une personne réelle. L'authentification OTP ne peut pas offrir de tels niveaux d'assurance. Mark Nagayo n'était pas une personne réelle, mais les escrocs ont pu vérifier des centaines de transactions en utilisant des informations d'identification volées.

En quoi la vérification biométrique des visages est-elle différente de l'authentification par OTP ?

La détection du caractère vivant utilise la vérification faciale pour s'assurer qu'il s'agit de la bonne personne et d'une personne réelle - deux niveaux de sécurité que l'authentification OTP ne peut pas atteindre.

Cependant, la détection de la vivacité ne permet pas de vérifier si une personne est en train de le faire, alors que les solutions biométriques d'iProov, basées sur la science, le peuvent. C'est ce que permet la solution iProov Flashmark™ d'iProov, qui illumine le visage de l'utilisateur distant avec une séquence de couleurs unique et aléatoire qui ne peut pas être rejouée ou manipulée synthétiquement, empêchant ainsi l'usurpation d'identité.

Contrairement à l'authentification OTP par SMS, qui utilise des réseaux téléphoniques vulnérables pour délivrer des codes d'accès, iProov est une technologie basée sur l'informatique dématérialisée. technologie basée sur le cloudCe qui signifie que ses défenses sont cachées aux attaquants, et qu'il est donc beaucoup plus difficile pour ces derniers d'intercepter des données vitales.

Comme nous l'avons vu, l'authentification OTP n'est pas en mesure de fournir une expérience utilisateur sans effort, principalement parce qu'elle oblige les utilisateurs à un processus actif. La GPA, quant à elle, est entièrement passive. En utilisant n'importe quel appareil doté d'une caméra frontale (un téléphone portable, un ordinateur portable, un kiosque), les utilisateurs n'ont qu'à regarder la caméra et l'authentification se fera pour eux. L'authentification fonctionne indépendamment des capacités cognitives, car il n'y a pas d'instructions complexes à lire, à comprendre ou à exécuter.

Si vous souhaitez sécuriser et faciliter l'accueil ou l'authentification de vos clients en ligne et bénéficier de l'authentification biométrique, demandez une démonstration ici.