Tháng Tám 30, 2019

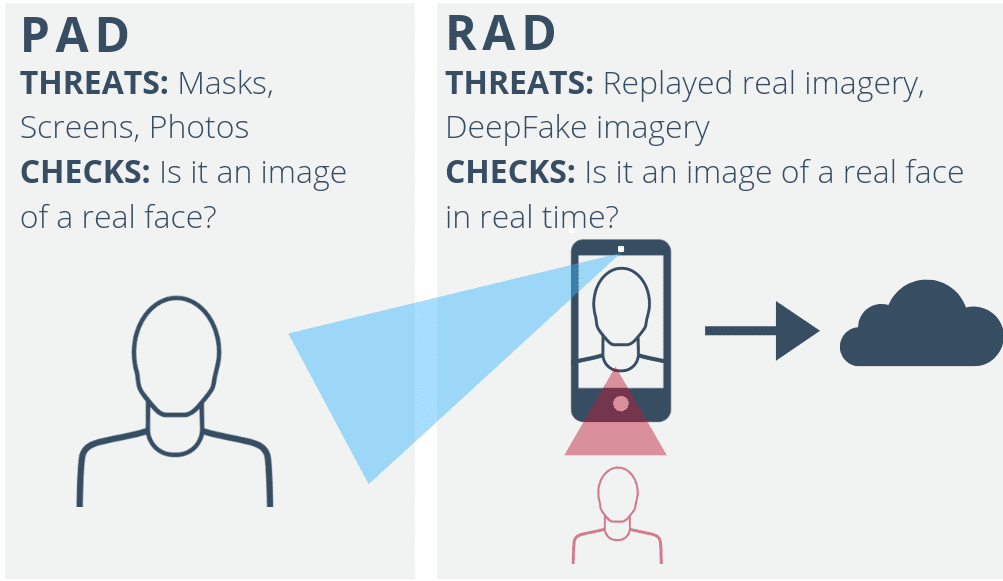

Phát hiện tấn công bản trình bày hoặc "PAD" là một chủ đề đang phát triển trong ngành công nghiệp sinh trắc học. Mặc dù đây chắc chắn là một bước đi đúng hướng, nhưng những tên trộm mạng vẫn đang siêng năng khai thác các lỗ hổng bảo mật trong việc chứng minh danh tính và Xác thực khách hàng mạnh mẽ. Chỉ tập trung vào các cuộc tấn công trình bày không giải quyết được các lỗ hổng đối với các hình thức giả mạo danh tính khác.

Bài viết này sẽ minh họa cách một mình PAD không đảm bảo an ninh sinh trắc học. Các tổ chức xã hội dân sự và trưởng nhóm tuân thủ cũng phải xem xét Phát hiện tấn công phát lại. hoặc "RAD".

Phát hiện tấn công bản trình bày là gì?

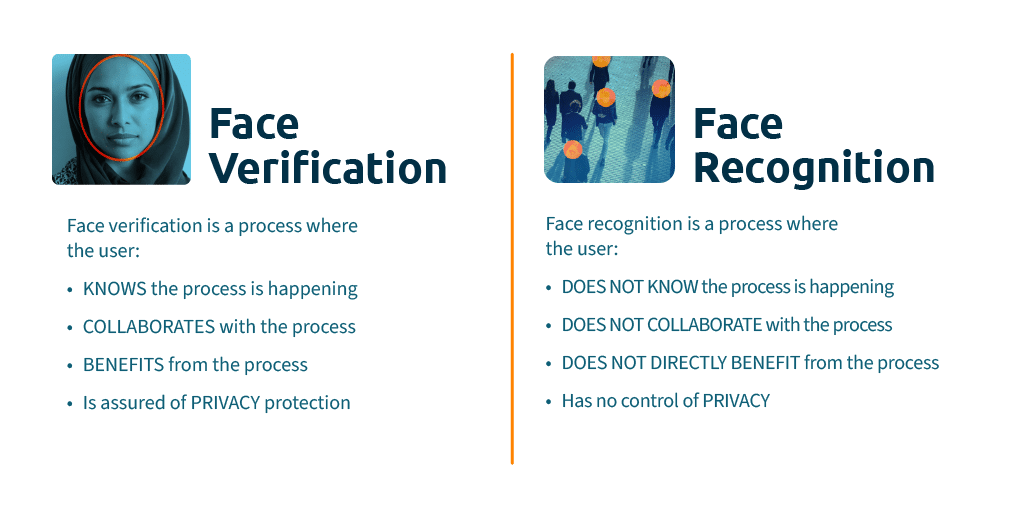

Các yếu tố sinh trắc học như khuôn mặt, dấu vân tay, lòng bàn tay hoặc mống mắt của bạn vốn đã khác với mật khẩu. Điều này là do an ninh của họ không phụ thuộc vào bí mật. Bạn có thể tìm thấy một bản sao khuôn mặt của tôi trên LinkedIn hoặc Facebook trong 3 cú nhấp chuột. Bạn có thể in ra một bức ảnh khuôn mặt của tôi và trình bày nó cho một hệ thống Xác thực khuôn mặt.

Nếu giả mạo danh tính chỉ đơn giản là một trường hợp khớp khuôn mặt của tôi với hình ảnh được trình bày, danh tính kỹ thuật số của tôi sẽ cực kỳ không an toàn. Thay vào đó, bảo mật sinh trắc học dựa vào việc khớp chính xác một sinh trắc học có mặt thực sự: khuôn mặt thật. PAD giải quyết nhu cầu kết hợp sinh trắc học để kiểm tra xem đối tượng được trình bày cho cảm biến có phải là sinh trắc học thực trái ngược với bản sao vật lý hay không.

PAD hiệu quả sẽ ngăn ai đó in ảnh khuôn mặt của tôi và giữ nó trước máy ảnh điện thoại của tôi hầu hết thời gian. Nó thậm chí có thể ngăn chặn một chiếc mặt nạ trị giá 10.000 đô la được làm bởi các nghệ nhân ở Nhật Bản bằng cách quét 3D khuôn mặt của tôi.

Vấn đề là có rất ít tình huống gian lận danh tính mà lợi ích của việc giả mạo danh tính của ai đó xứng đáng với chi phí tạo ra một chiếc mặt nạ tinh vi. Mục tiêu thực sự của những tên trộm mạng là tìm ra các vectơ tấn công có thể mở rộng, chi phí thấp có thể được triển khai trên toàn cầu trên khối lượng lớn nạn nhân.

Vấn đề chỉ với Phát hiện tấn công bản trình bày là gì?

Có một thách thức bổ sung nhưng không kém phần quan trọng đối với bảo mật sinh trắc học: đảm bảo không có sự can thiệp từ cảm biến đến bộ phận xử lý quyết định.

Điều gì sẽ xảy ra nếu có phần mềm độc hại ảnh hưởng đến phần mềm thiết bị của người dùng hoặc thậm chí là hack phần cứng đầy đủ? Đối với người dùng từ xa và không được giám sát trên điện thoại di động của họ, luôn có nguy cơ xâm phạm thiết bị.

Các phương pháp bảo mật sinh trắc học dựa trên trình duyệt đặc biệt dễ bị chiếm quyền điều khiển đường ống dẫn camera. Điều này là do hệ điều hành không có quyền kiểm soát quyền truy cập vào máy ảnh thực. Phần mềm miễn phí webcam ảo cho phép người dùng đưa hình ảnh vào ứng dụng có nguồn thực hoàn toàn không thể phân biệt được với ứng dụng.

Trong những trường hợp này, nhà cung cấp dịch vụ kỹ thuật số không thể chắc chắn chính xác cách thức hoặc thời điểm thông tin đến máy chủ của mình được ghi lại. Điều này có nghĩa là hình ảnh có thể được ghi lại từ một khiếu nại thành công, sau đó được giữ lại. Vào đúng thời điểm, hình ảnh hoặc video đó được đưa vào ứng dụng hoặc trực tiếp vào kết nối máy chủ mạng – bỏ qua máy ảnh hoàn toàn. Đây là một cuộc tấn công phát lại và nó sẽ vượt qua bất kỳ bảo mật PAD nào. Một cuộc tấn công phát lại không thể phân biệt được Giới thiệu mặt chất lượng với video Giới thiệu sinh trắc học chính hãng.

Tương tự, phần mềm độc hại trên thiết bị có thể ghi lại hình ảnh từ camera của thiết bị trong quá trình xác thực Xác thực thành công và sau đó được phát lại theo chương trình. Phương pháp này cực kỳ hấp dẫn đối với những tên trộm mạng vì nó có thể dễ dàng mở rộng. Khi việc khai thác đã được tìm thấy để hoạt động, nó có thể được mở rộng cho hàng nghìn người dùng với chi phí gia tăng tối thiểu.

Tóm lại, PAD không giải quyết được câu hỏi: "Đây có phải là Xác thực thực sự, được ghi lại ngay bây giờ không?" Sinh trắc học chỉ với PAD không thể xác định rằng người dùng thực sự có mặt tại thời điểm hoàn tất giao dịch.

Phát hiện tấn công phát lại là gì?

Phát hiện tấn công phát lại là một cách tiếp cận đảm bảo mỗi yêu cầu Xác thực là duy nhất. Do đó, yêu cầu bồi thường không có hiệu lực sau khi xét xử sơ thẩm.

RAD phải đảm bảo một xác nhận quyền sở hữu là duy nhất với không gian mã gồm các biến ngẫu nhiên. Các biến này phải có phạm vi đủ lớn, để chúng không dễ bị tấn công vũ phu (thử lại một số biến thể cho đến khi phiên bản phát lại thành công).

Đồng thời, việc đưa ra một tuyên bố độc đáo không được đặt trách nhiệm lên người dùng để làm điều gì đó độc đáo và khác biệt mỗi lần. Sự phụ thuộc vào tương tác của người dùng để tạo ra một yêu cầu Xác thực duy nhất làm giảm đáng kể tỷ lệ hoàn thành. Người dùng thường xuyên hiểu sai hướng dẫn, dẫn đến tỷ lệ từ chối người dùng chính xác cao và do đó người dùng bỏ học.

iProov thực hiện một cách tiếp cận khác bằng cách đánh dấu thời gian cho mọi yêu cầu bằng "FlashMark" thụ động. Sử dụng màn hình thiết bị, chúng tôi chiếu một chuỗi màu sắc lên khuôn mặt của người dùng. Sau đó, chúng tôi phân tích video để kiểm tra xem xác nhận quyền sở hữu là thật hay được phát lại. Với không gian mã hơn 1.000.000 kết hợp có thể, không người dùng nào sẽ nhận được cùng một FlashMark hai lần.

PAD đã trở thành chủ đề trong những năm gần đây. Các tiêu chuẩn cho thử nghiệm PAD như ISO 30107 và NIST đã được giới thiệu. iProov đã được tìm thấy phù hợp với các tiêu chuẩn như vậy bởi Phòng thí nghiệm Vật lý Quốc gia, người đã tìm thấy công nghệ PAD của iProov "nhà nước của nghệ thuật". Tại iProov, chúng tôi rất vui mừng khi thị trường hiện đang yêu cầu bảo mật sinh trắc học vượt xa sự phù hợp chính xác. Tuy nhiên, chúng tôi sẽ tiếp tục đẩy ranh giới và giải quyết các thách thức bảo mật toàn diện mà thị trường vẫn chưa tập trung vào... Bởi vì đó là những thách thức bảo mật mà tội phạm mạng tập trung vào.