30 de julho de 2025

Um funcionário faz login de Londres e é solicitado a inserir uma código de acesso único (OTP).

Dez minutos depois, o mesmo usuário faz login de Sydney e insere outra senha de uso único.

Ambas as tentativas são aprovadas pela autenticação multifatorial (MFA). Apenas uma é legítima.

Essa é a principal falha em muitas estratégias de autenticação baseada em risco (RBA): você está acionando uma autenticação adicional, mas não está realmente verificando quem está por trás da tela.

Os invasores sabem disso – e estão se aproveitando disso.

Grupos como Scattered Spider comprometeram comprometeram grandes organizações, incluindo M&S, Co-op e Qantas, induzindo os usuários a aprovarem acessos fraudulentos. Munidos de IA, eles estão lançando campanhas de phishing, clones de voz e tentativas de suplantar identidade mais convincentes do que nunca.

Ao mesmo tempo, as equipes de trabalho estão mais dispersas, os dispositivos são mais diversos e os sinais de identidade são menos confiáveis.

O resultado é claro: a autenticação multifatorial (MFA) tradicional já não é suficiente em momentos de alto risco. Para se defender contra ameaças modernas, as organizações precisam ir além de senhas e notificações push. Elas precisam de uma maneira de verificar a identidade, não apenas o conhecimento ou a posse. Nesta publicação, exploraremos como a verificação biométrica preenche essa lacuna e como a abordagem da iProov ajuda as organizações a se adaptarem ao cenário atual de ameaças sem criar atritos para usuários legítimos.

O que é a autenticação baseada no risco?

A autenticação baseada em risco (RBA) é uma abordagem de segurança que ajusta dinamicamente os requisitos de autenticação com base em sinais de risco contextuais, tais como a reputação do dispositivo, a localização geográfica, a hora do acesso ou anomalias comportamentais.

Quando a atividade parece apresentar baixo risco, os usuários têm acesso imediato. Mas quando algo se desvia do padrão, como uma tentativa de login a partir de um país desconhecido, a RBA aciona etapas adicionais de verificação.

Este modelo adaptativo alcança um equilíbrio entre segurança e experiência do usuário, ajudando a reduzir os obstáculos e, ao mesmo tempo, dificultando o sucesso dos invasores, mesmo que as credenciais sejam comprometidas.

O papel da autenticação baseada em risco na abordagem Zero Trust

O RBA não é apenas um recurso prático – é um pilar fundamental de uma estrutura de segurança Zero Trust. O modelo Zero Trust não pressupõe nenhuma confiança implícita, independentemente do usuário, do dispositivo ou da rede. Toda tentativa de acesso deve ser verificada, de forma contínua e contextual.

Ao avaliar os riscos em tempo real, o RBA permite que você:

- Aplicar uma verificação mais rigorosa para acessos de alto risco

- Minimizar os obstáculos para usuários de baixo risco

- Validar continuamente a identidade após o login

Isso cria um modelo dinâmico de controle de acesso que se adapta às mudanças no risco, alinhando-se estreitamente aos princípios do Zero Trust.

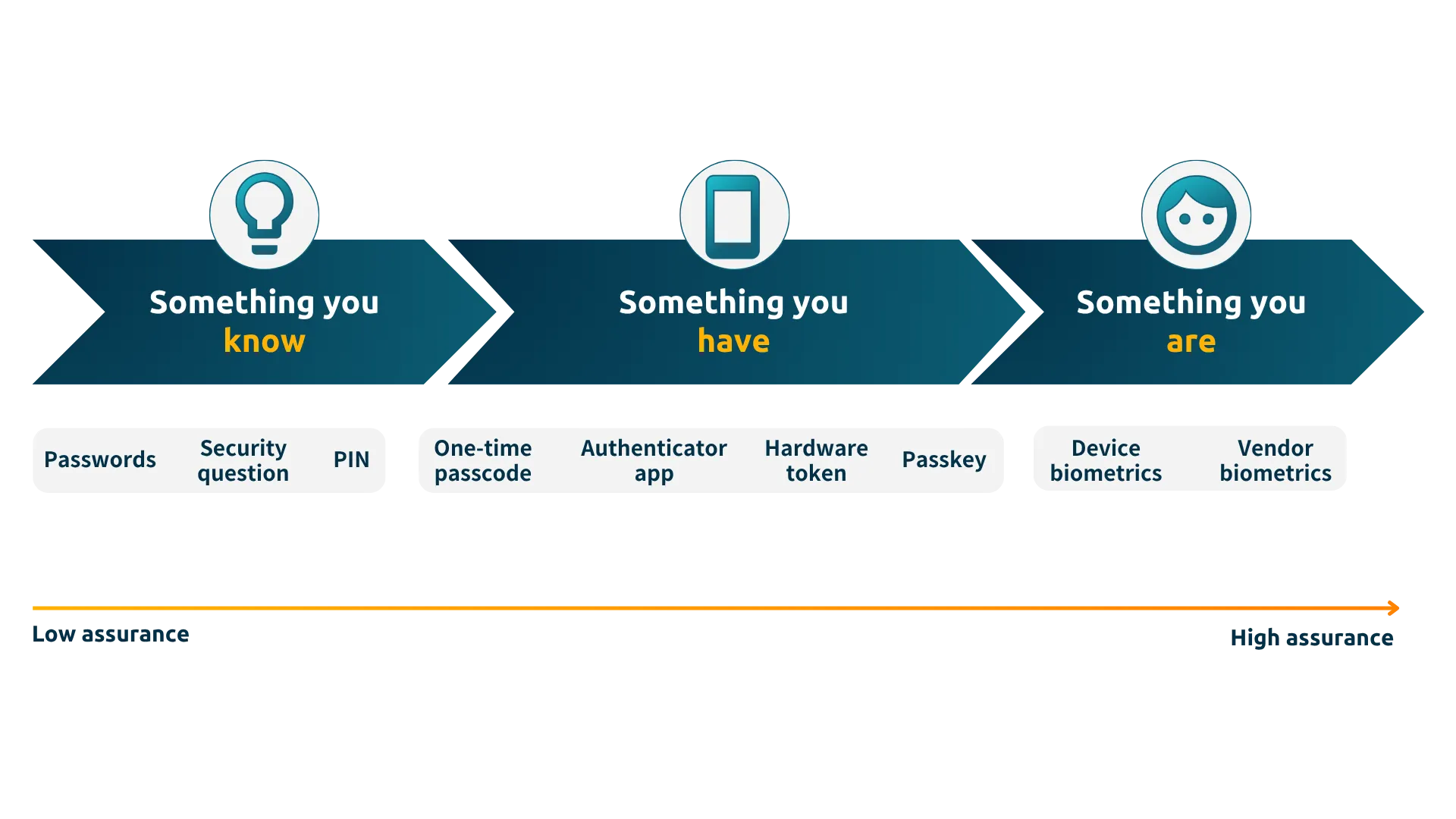

O problema com a autenticação de múltiplos fatores (MFA) tradicional

A autenticação baseada em risco é uma solução inteligente para o dilema entre segurança e rapidez. No entanto, sua eficácia é frequentemente prejudicada por métodos de autenticação de nível superior. A maioria das organizações ainda depende de OTPs, notificações push ou perguntas de segurança – todas elas passíveis de serem interceptadas, manipuladas ou alvo de engenharia social. Fundamentalmente, esses métodos verificam apenas se você conhece uma credencial (conhecimento) ou tem acesso a um dispositivo (posse). Eles não verificam quem você é (inherência).

Como os invasores contornam a autenticação multifatorial (MFA) em fluxos de trabalho baseados em risco

Grupos de hackers como o Scattered Spider revelaram o quanto a autenticação multifatorial (MFA) fica vulnerável quando é dissociada da identidade. Suas táticas incluem:

- Roubo de credenciais por meio de páginas de login falsas ou convencendo operadoras de telecomunicações a transferir números de telefone para cartões SIM controlados pelos invasores, permitindo que eles interceptem as senhas OTP enviadas por SMS.

- Fingindo ser funcionários usando clones de voz gerados por IA para enganar os serviços de suporte técnico e fazê-los compartilhar códigos de autenticação multifatorial (MFA) ou autorizar novos dispositivos.

- Sequestro de sessão ou emulação de dispositivos para imitar ambientes de usuários legítimos e contornar sinais de risco.

- Bombardeio de MFA para sobrecarregar os usuários com notificações push repetidas até que eles aprovem uma delas por frustração ou confusão.

Essas técnicas são bem-sucedidas porque exploram uma falha comum: a suposição de que passar pela autenticação multifatorial (MFA) significa confirmar a identidade. Com a IA tornando esses ataques mais rápidos e convincentes, a autenticação baseada em risco precisa evoluir para incluir uma verificação mais robusta, baseada na identidade. Em cenários de alto risco, verificar a posse não é mais suficiente – é preciso verificar a identidade.

Biometria: a camada que faltava na autenticação baseada em risco

A verificação biométrica resolve o problema principal: ela verifica se a pessoa certa está por trás do login, e não apenas alguém que esteja segurando o dispositivo correto. É um recurso essencial para casos de uso de alto risco, tais como:

- Recuperação de conta

- Integração remota

- Gerenciamento de acesso privilegiado

- Autorização de novo dispositivo

A biometria vincula o acesso à pessoa – e não à senha, ao telefone ou ao e-mail. É resistente a tentativas de phishing, não pode ser interceptada nem compartilhada e, quando utilizada de forma passiva, como na abordagem da iProov, causa pouco ou nenhum transtorno para os usuários legítimos.

Por que a biometria supera a autenticação multifatorial tradicional

Quando integrada a uma estrutura de RBA, a biometria oferece vantagens distintas:

- Maior garantia: Confirme a identidade da pessoa, não apenas um dispositivo ou token

- Menos fraudes: Phishing, spoofing e deepfakes não funcionam contra detecção de vida

- Melhor experiência do usuário: A verificação facial passiva evita etapas adicionais

- Preparação para o futuro: Resistente à IA, nativo da nuvem e adaptável às ameaças em constante evolução

Ao contrário das senhas de uso único (OTP) e das notificações push, a biometria facial da iProov oferece uma garantia robusta mesmo à medida que os agentes maliciosos evoluem suas táticas – detectando, adaptando-se e defendendo-se continuamente contra métodos de ataque emergentes.

Como fortalecer sua estratégia de MFA hoje mesmo

Se você está avaliando maneiras de colmatar a lacuna de garantia na sua estratégia de RBA, concentre-se nestas áreas:

- Escolha uma tecnologia biométrica que verifique a presença, e não apenas a correspondência de imagens

- Procure métodos passivos para reduzir o atrito com o usuário

- Priorize tecnologias resilientes à IA que detectem deepfakes e se adaptem às ameaças em constante evolução em tempo real

- Aplicar a biometria às interações de maior risco

- Escolha fornecedores que se integrem perfeitamente à sua infraestrutura de identidade existente

Fale com um consultor para descobrir como a autenticação biométrica se encaixa nos seus fluxos de trabalho de autenticação baseados em risco.